11 tekenen van het hacken van de computer of smartphone

Van Technologie / / December 19, 2019

1. onverklaarbare debitering

Het eerste dat zou je denken over een mogelijke inbraak - is de plotselinge terugtrekking van fondsen waarin je geen relatie. Dit is een duidelijk teken dat de fraudeurs toegang tot informatie over uw kaart of "gekaapt" een verslag van een van de betaling diensten die door je kunt krijgen.

Als uw financieringssaldo is altijd bij de hand, vindt u verdachte activiteiten snel merken. Als u zelden controleren de score en je hoeft niet eens aangesloten notificatie via SMS of e-mail, is het tijd om het te doen.

Berichten met de codes van de aankopen, die u natuurlijk niet heeft begaan, negeer bevestigen, ook, is geenszins onmogelijk. Ongeacht of de afzender bekend is aan u of niet, moet u onmiddellijk blokkeren card en ga naar de bank.

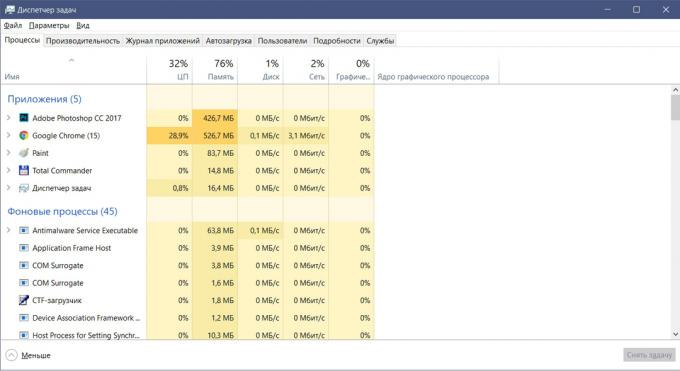

2. Vertragen bedieningsinrichting

Werk te sluipen in uw computer of smartphone malware kan hoge rekenkracht vereisen. Daarom, als u merkt dat een afname van de prestaties, dat is een belangrijke, onverwachte en lange termijn - moet onmiddellijk het toestel controleren op virussen en beperken deze periode elk netwerk Activiteit. Als een bedreiging werd gevonden, mogelijk vertragen van de reden

leugens elders.3. Het uitschakelen of onderbrekingen in het werk van beveiligingssoftware

Als malware kroop in en tijd om wortels groeien heeft gehad, is het mogelijk dat het zal proberen af te sluiten of te isoleren alle gevaarlijke remedies voor. Reden om het alarm - het uitschakelen van onvrijwillige antivirus of het onvermogen om een computer scan te starten op de vraag. Vermijd een dergelijke situatie zal voortdurende actualisering van antivirus databases en het downloaden van applicaties staan alleen van betrouwbare bronnen.

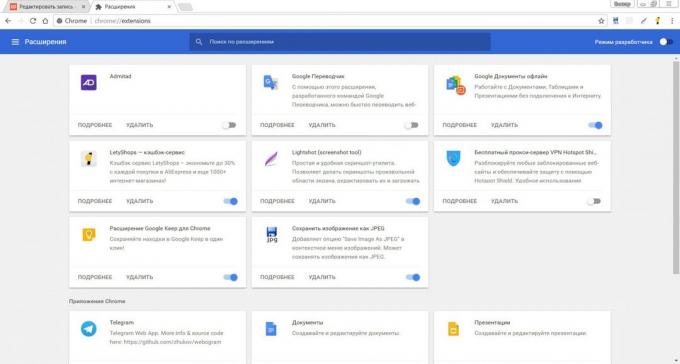

4. software of browser-instellingen wijzigen zonder uw deelname

Als bescherming van uw apparaat ten minste een kwaadaardig programma gemist, dan snel kunnen ze veel groter geworden. Verankerd op de PC bedreigingen kunnen initiëren het downloaden van aanvullende malware tools die als aanvullende software en uitbreidingen browser-gebaseerde kunnen worden gepresenteerd.

Controleer welke software actief is op het moment van uw computer, kunt u de "Task Manager" op Windows (oorzaak gebruiken de toetscombinatie Ctrl + Alt + Del) en "Monitoring System" op MacOS (zie de lijst van "Utilities" of "Programma"). U moet een lijst van alle extensies te openen en op een vergelijkbare manier om te controleren in uw browser die is geïnstalleerd en het zal automatisch starten.

5. Verhoging van het aantal pop-ups

Door middel van een browser, en een aantal andere malware-toepassingen kunt u bombarderen met pop-ups op de noodzaak van een computer scan uit te voeren of het testen van de inloggegevens. Deze vensters zien er vaak redelijk authentiek en wekt geen argwaan, maar als ze begon te vaker dan ooit tevoren lijken, is het een gelegenheid om na te denken.

Nu moderne browsers en besturingssystemen in het algemeen hebben een uitstekend werk met vervelende vsplyvashkami, maar de kans dat de initiatiefnemer van de show het volgende venster of banner is om de PC malware te krijgen, maar toch daar.

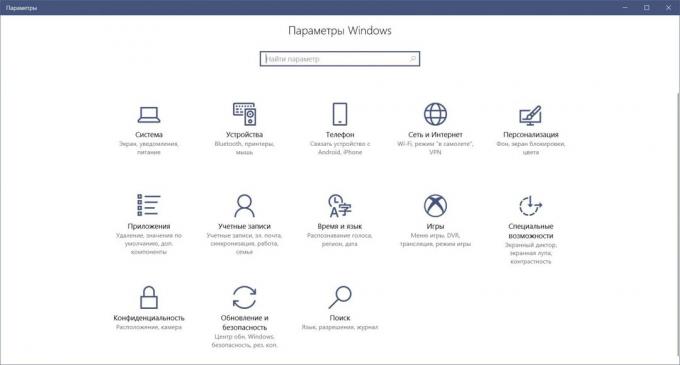

6. Wijzigingen in de systeeminstellingen

Schadelijke toepassingen kunnen volledig veranderen, en systeeminstellingen. Een klassiek voorbeeld - deze verandering van uw browser homepage of zoekmachine. Het zien van een volledig nieuw en nog steeds vrij dubieuze pagina bij het laden van hetzelfde Chrome of Firefox, volgen we links op het, natuurlijk, het is niet nodig.

Vooral goed in de gaten voor verzoeken tot systeeminstellingen wijzigen, en de uitgifte van vergunningen voor nieuwe programma's. Dit laatste is zeer belangrijk in het geval van smartphones, waar blijkbaar de elementaire toepassingen kunnen een lijst van het omgangsrecht in de ingewanden van de gadget vereisen.

7. Ongecontroleerde Apparaatactiviteit

Als je soms het gevoel dat uw computer of smartphone leeft zijn eigen leven, is het waarschijnlijk dat ze iemand op afstand beheert. Dit wordt gedaan via de achterdeur applicatie die u samen kunt downloaden met de nieuw gedownloade content.

Deze toegang op afstand kan worden gevolgd op de onvrijwillige beëindiging apparaat uit de slaapstand, harde schijf activiteit in een plotselinge moment van inactieve pc's en zelfs in spontane muiscursor beweging. Gelukkig is in de afgelopen jaren zo brutale hacks zijn uiterst zeldzaam, vooral als u alleen een licentie software.

8. Plotselinge afsluiten en herstarten

Naast activiteit in het systeem, kan de malware een plotselinge stilstand veroorzaken of het toestel opnieuw opstarten. Hetgeen kan spreken van gedeeltelijke controle PC en pogingen om het systeem te destabiliseren.

Paniek kost hier slechts dan wanneer die regelmatig wordt verbroken en de voorwaarden voor dat niet was: u hoeft niet de PC's veeleisende games en controle verwarming overbelasten. In deze gevallen, nogmaals, het is de moeite waard om de actieve processen in de "Task Manager" en in het bijzonder de autorun.

9. Het verzenden van berichten zonder uw medeweten

In het geval van de toegang tot uw e-mail aanvallers proberen om zijn tentakels verspreid zo ver mogelijk. Spamming namens u - het eerste wat je moet letten. Dagelijks controleren niet alleen nieuwe e-mail, maar ook verzonden omslag berichten. Het opmerken van iets verdachts, haast om te veranderen wachtwoord op deze rekening, en dus beter via een ander apparaat te doen.

10. Verdachte online activiteiten

U kunt een bron van spam, niet alleen in e-mail, maar ook in sociale netwerken geworden. En meestal degene versturen van berichten aanvallers zijn niet beperkt. Als het bijvoorbeeld Twitter, gehackt rekening zou kunnen zeggen dat een groot aantal nieuwe abonnementen en reacties onder valse berichten. En het probleem is dat dit alles is te vinden pas na enige tijd dat uw account is al gebruikt om het maximum.

Om jezelf te beschermen tegen dit is alleen mogelijk door middel van waakzaamheid, dat wil zeggen, periodieke controle van de belangrijkste activiteiten in elk netwerk. In het geval van de detectie van verdachte berichten en opmerkingen die je dronken niet eens kon verlaten, zeker om uw wachtwoord wijzigen met behulp van deze voor andere apparaten.

11. Ontzegging van de toegang tot uw rekeningen

Indien de bevoegdheid in een van de diensten die uw standaard wachtwoord plotseling kwam, is het waarschijnlijk dat een aanvaller die toegang krijgt tot uw account, in geslaagd om het te veranderen. In het geval dat het niet nodig is in paniek te raken met een grote dienst of sociaal netwerk. U kunt helpen herstellen van de vorm en het wachtwoord te wijzigen via de mail of direct beroep op de technische ondersteuning.

Om het niveau van bescherming voor al uw rekeningen en sociale netwerken te verhogen, is het noodzakelijk om gebruik te maken tweeledige verificatie.

resulteren

Zelfs als je denkt dat het gevaar geweken was en data-accounts werden niet beïnvloed, om veilig te zijn, zeker de moeite waard. Nogmaals, herinneren dat altijd zinvol om periodiek de wachtwoorden van hun rekeningen bij te werken, vooral als het hetzelfde wachtwoord wordt gebruikt in meerdere diensten.

Als een van de online account nog gevaar is gebracht, meldt dit dan direct te ondersteunen. Zelfs als je gemakkelijk toegang kunnen herwinnen dus nog steeds de moeite waard om te doen, omdat je niet weet waar de "gestolen" rekening tijd gehad om te gebruiken.

Op de PC, moet u een betrouwbare antivirus databases te installeren met verse of in ieder geval controleren systematisch het systeem met lichte draagbare-opties. Als om een of andere reden op de geïnfecteerde computer te installeren of uitvoeren van dergelijke software niet lukt, moet u het programma te downloaden via een ander apparaat en vervolgens probeert te kopiëren.

Het is mogelijk dat voor een volledig herstel kan nodig zijn om het systeem te resetten. In dit geval moet u te verzorgen backup belangrijke gegevens voor u. Het voordeel van het is nu mogelijk om te doen op elk apparaat, ongeacht het besturingssysteem.